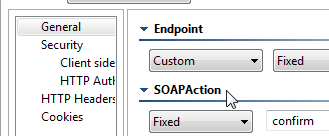

このセクションでは、 選択した支援ツールやセットアップアクションツールでHTTP 1.0 を使用する際の構成オプションについて説明します。 セクションの内容: トランスポート プロトコルとして HTTP 1.0 を選択すると、クライアントのリクエストでキープアライブ接続 (NTLM および Digest HTTP 認証の場合に必要) を使用するかどうかを指定できます。また、接続は GUI またはコマンド ラインからの 1 つのテスト スイートの呼び出しで再利用されます。ツールの [トランスポート] タブから SOAP リクエストのカスタム HTTP ヘッダーを追加、変更、削除できます。 URL パラメーター (Messaging Client のみ) [全般] ページでは、次のオプションを設定できます。 エンドポイント: サービスの任意のエンドポイント URL を指定します。 デフォルトでは、SOAP Client のエンドポイントは、WSDL に定義されたエンドポイントを使用する [WSDL] に設定されています。WSDL の他に以下の 3 つのオプションがあります。 メソッド: リクエストを処理するメソッドを指定します。[リクエストは WSDL に従う] チェックボックスがオンの場合、このフィールドは利用できません。 呼び出すメソッドは、固定値、パラメータライズされた値、またはスクリプト値として指定できます。パラメータライズ値の詳細については、 「テストのパラメータライズ (データ ソース、変数、または他のテストの値を使用)」および「データ ソース値、変数、および抽出した値でツールをパラメータライズ」を参照してください。 固定値では、 メッセージ交換パターン: 同期レスポンスを期待する: レスポンス ボディを求めるかどうかを指定します。 HTTP レスポンス ヘッダーは常に求められます。 このオプションが選択されていない場合は、一方向のメッセージを送信し、通知ヘッダーを待機します ( 通常 "HTTP/1.0 202 Accepted")。 [URL パラメーター] ページ では、次のオプションを設定できます。 Message Client の URL パラメーターのフォーマット URL のクエリー パラメーターは、"application/x-www-form-urlencoded" コンテンツ タイプに従っ

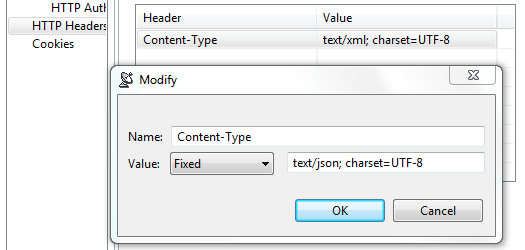

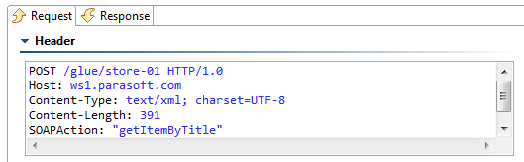

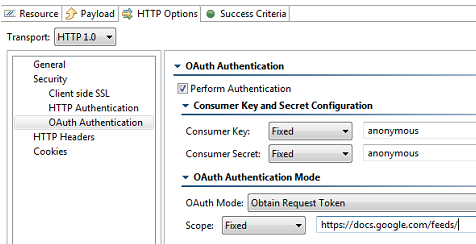

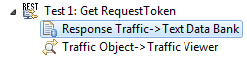

てフォーマットされます。空白は '+' に置き換えられます。英数字以外の文字は、文字コードを表す先頭にパーセント記号が付いた 2 つの 16 進数に置き換えられます。引数の名前と値は'=' で区切られ、複数の名前と値のペアは'&' で区切られます。 他のフォーマットを使用する場合、ツールの [URL パラメーター] セクションではなく、エンドポイント URL の末尾に直接クエリー パラメーターを指定できます。たとえば、http://host:8080/path?a=1&b=2&c=3 というフォーマットを使用できます。 [セキュリティ] > [クライアントサイド SSL] ページでは、次のオプションを設定できます。 [セキュリティ] > [HTTP 認証] ページでは、次のオプションを設定できます。 [セキュリティ] > [OAuth 認証] ページでは、次のオプションを設定できます。 OAuth 認証の使用の詳細については、「Using OAuth Authentication」を参照してください。 [HTTP ヘッダー] ページでは、次のオプションを設定できます。 これらの設定項目は、ヘッダー フィールドを上書きするために使用されます。たとえば、これらのコントロールを介して、任意の名前および値で Content-Type ヘッダー フィールドを上書きできます。 以下のデフォルトで設定されているヘッダー フィールドは、GUI コントロールを介して上書きできます。 値には HTTP エンドポイントまたはリソース URL からのホスト名およびポート番号を含みます。 送信メッセージのメディア タイプを示します。このヘッダーは、送信メッセージが HTTP メソッドで制御されるボディを含む時のみ送信されます。 ボディは POST、PUT、および DELETE メソッドでは送信されますが、GET、OPTIONS、HEAD、および TRACE では送信されません。 デフォルト値は、送信されるメッセージのタイプに基づいて決定されます。SOAP メッセージの content-type SOAP バージョン (SOAP 1.1 の "text/xml" または SOAP 1.2 の "application/soap+xml") によって異なります。その他の XML メッセージは、デフォルトで "text/xml" を使用します。JSON メッセージは、"application/json" を使用します。テーブル ビューで構成したメッセージは、"application/x-www-form-urlencoded" を使用します。MIME アタッチメント付きのメッセージは、"multipart" content-type で "start" および "boundary" パラメーターを含みます。EDI、 Fixed Length、 CSV、またはカスタム メッセージ形式に属するメッセージは、そのメッセージ形式のメディア タイプを持ちます。 送信メッセージのサイズをバイト単位で表します。 以下の HTTP ヘッダーは、条件付きで設定されます。それらはテーブル外部で構成される場合や、動的に生成される必要がある値を持っています。 この HTTP ヘッダーは、SOAP 1.1 使用時のみに送信されます。この設定は、[全般] ページの SOAPAction フィールドから行います。 このヘッダーは、設定 ([セキュリティ] > [HTTP 認証および OAuth] ) で指定した HTTP 認証および OAuth 設定に基づいて、自動的に構成されます。NTLM、 Digest、および Kerberos 認証の値は、動的生成されたチャレンジ レスポンスやセキュリティ トークンを含む様々なファクターによって異なります。 このヘッダーは、 [Keep-Alive 接続] が有効化されている場合、 このヘッダーは、設定およびプロキシ認証が必要であることをサーバーが示しているかどうかに基づいて、プロキシ認証設定を構成します。 [Cookie] ページでは、次のオプションを設定できます。 Parasoft は Web サーバーフローおよびクライアント認証フロー (2 足のシナリオ) の両方をサポートしています。HTTP 1.0/HTTP 1.1 の両方で OAuth 認証を構成できます。 Rest Client の場合、[HTTP オプション] タブで構成できます。Messaging Client の場合は、[トランスポート] タブで構成します。 OAuth (Open Authorization) は、ユーザーがログイン情報を明かさずに第三者のアプリケーションにプライベートなリソースへのアクセスを許可する方法を提供する認証プロトコルです。また、アクセス可能な情報を限定することも可能にします。OAuth プロトコルは、ログイン情報が第三者に開示される問題に対処するために実装されました。 OAuth は従来のクライアント サーバー認証モデルに基づいていますが、ユーザー (リソース オーナーともいいます) という第 3 のロールが追加されています。従来のクライアント サーバー認証モデルでは、クライアントはサーバーに保管されたリソースに直接アクセスします。OAuth モデルでは、クライアントはサーバーのリソースにアクセスする前にリソース オーナーから許可を取得する必要があります。この許可は、トークンとそれに一致する共有シークレット キーで表されます。 たとえば、ユーザー (リソースーナー) が印刷サービス (クライアント) に写真共有サービス (サーバー) に保管されたプライベートな写真へのアクセスを許可するとします。ユーザーはログイン情報を印刷サービスに明かす代わりに、OAuth 認証を行って印刷サービスにプライベートな写真にアクセスする許可を与えることができます。 認証は次の 3 段階で行われます。 OAuth 1.0 の使用には、大きく分けると次の 3 つのステップがあります。 次の例は、REST Client を使用してサーバーにリクエスト メッセージを送信します。Messaging Client も同じ方法で OAuth 1.0a を使用できることに注意してください。 サービス プロバイダーからリクエスト トークンを取得し認証する リクエスト トークンとアクセス トークンを交換する AOuth リクエストに署名して保護されたリソースにアクセスする OAuth 2.0 は、前身の OAuth 1.0a に比べて大幅に簡略化されています。OAuth 2.0 は完全に新しいプロトコルであるため、OAuth 1.0a との後方互換性はありません。しかし、ログイン情報を開示せずに第三者のアプリケーションにプライベートなリソースへのアクセスを許可する方法をユーザーに提供するための全体的なアーキテクチャやアプローチは共通しています。 OAuth 2.0 で導入された変更の詳細については、 http://tools.ietf.org/html/draft-ietf-oauth-v2-20 のド

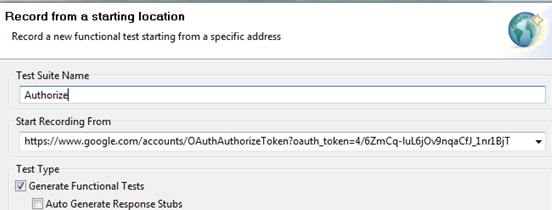

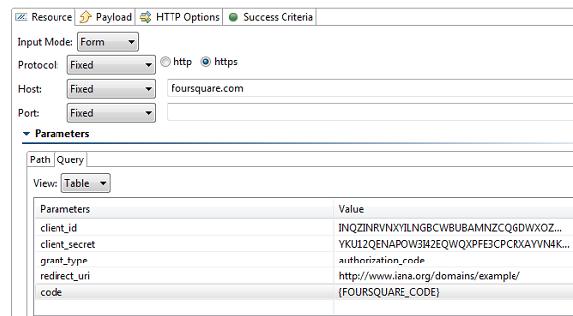

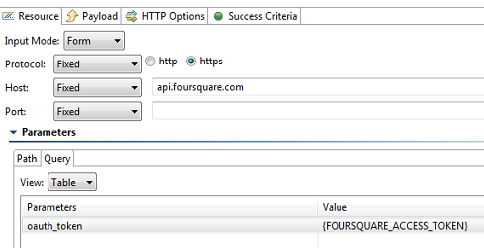

ラフトを参照してください。 OAuth 2.0 の使用には、大きく分けると次の 3 つのステップがあります。 次の例は、REST Client を使用してサーバーにリクエスト メッセージを送信します。Messaging Client も同じ方法で OAuth 2.0 を使用できることに注意してください。 認証を要求する アクセストークンを取得する 保護されたリソースにアクセスするHTTP 1.0 の設定

全般

${var_name} という構文を使用してデータ ソースの値にアクセスできます。定義済みの環境変数を使用することもできます。環境の詳細については、「Virtualize 環境の構成」および「Virtualize 環境の構成」を参照してください。

URL パラメーター

セキュリティ

HTTP ヘッダー

ホスト

Content-Type

Content-Length

SOAPAction

Authorization

Connection

Keep-Alive の値がメッセージに追加されます。このヘッダーは、[接続を閉じる] (デフォルト設定値) が有効化されている場合は、送信されません。NTLM および Digest HTTP 認証には、Keep-Alive が有効化されている必要があります。Proxy-Authorization

Cookie

OAuth 認証の使用

OAuth について

OAuth 1.0a の使用

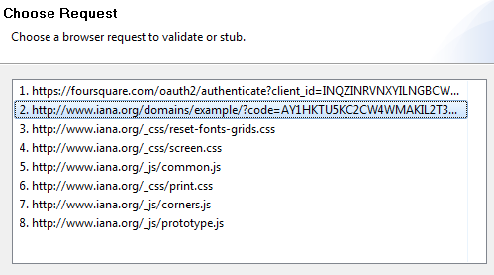

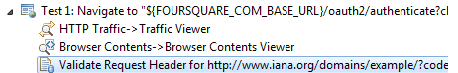

ブラウザーが起動すると、保護されたリソースが格納されているサーバーへのログイン ページが表示されます。 OAuth 2.0 の使用

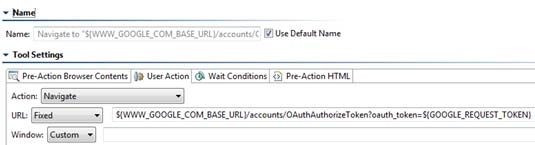

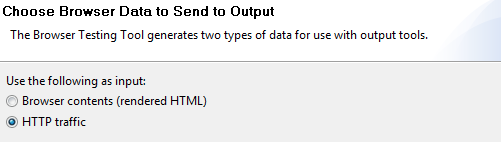

code というパラメーターが含まれていなければなりません。このパラメーターの値を前のステップで抽出した Text Data Bank の値でパラメータライズします。

Overview

Content Tools